Di banyak komputer dan komputer riba hari ini, anda boleh menemui cip tambahan yang dipanggil TPM. Dalam sistem operasi, ia ditentukan dalam bahagian Peranti Keselamatan. Apa jenis binatang ini dan sebenarnya apa yang diperlukan - mari kita bincangkan hari ini.

Modul platform yang dipercayai, atau TPM (modul platform yang dipercayai), adalah mikrocip terpisah pada papan induk komputer yang melakukan sekumpulan tugas tertentu yang berkaitan dengan kriptografi dan keselamatan komputer.

Contohnya, menggunakan cryptoprocessor TPM, anda boleh menyulitkan cakera keras komputer anda. Sudah tentu, pemproses pusat juga dapat melakukan ini, tetapi kemudian ia harus melakukan lebih banyak tugas, dan kelajuan penyulitan dan penyahsulitan akan jauh lebih rendah. Penyulitan berasaskan perkakasan dalam TPM berlaku dengan sedikit atau tidaknya penurunan prestasi.

Juga TPM dapat melindungi kelayakan dan memeriksa program yang berjalan di sistem. Mencegah jangkitan dengan rootkit dan bootkit (jenis program jahat yang menembusi komputer sebelum sistem operasi boot atau menyembunyikan kehadirannya di dalam sistem, dan oleh itu tidak dapat dikenali oleh sistem), memastikan bahawa konfigurasi komputer tidak berubah tanpa pengguna pengetahuan.

Sebagai tambahan, setiap modul kriptografi TPM mempunyai pengecam unik yang ditulis terus ke cip dan tidak dapat diubah. Oleh itu, cryptochip dapat digunakan untuk pengesahan ketika mengakses rangkaian atau aplikasi apa pun.

TPM dapat menghasilkan kunci penyulitan yang kuat apabila diperlukan oleh sistem operasi (OS).

Tetapi sebelum anda dapat menggunakan TPM, anda perlu mengkonfigurasinya. Menyiapkan modul terdapat beberapa langkah mudah.

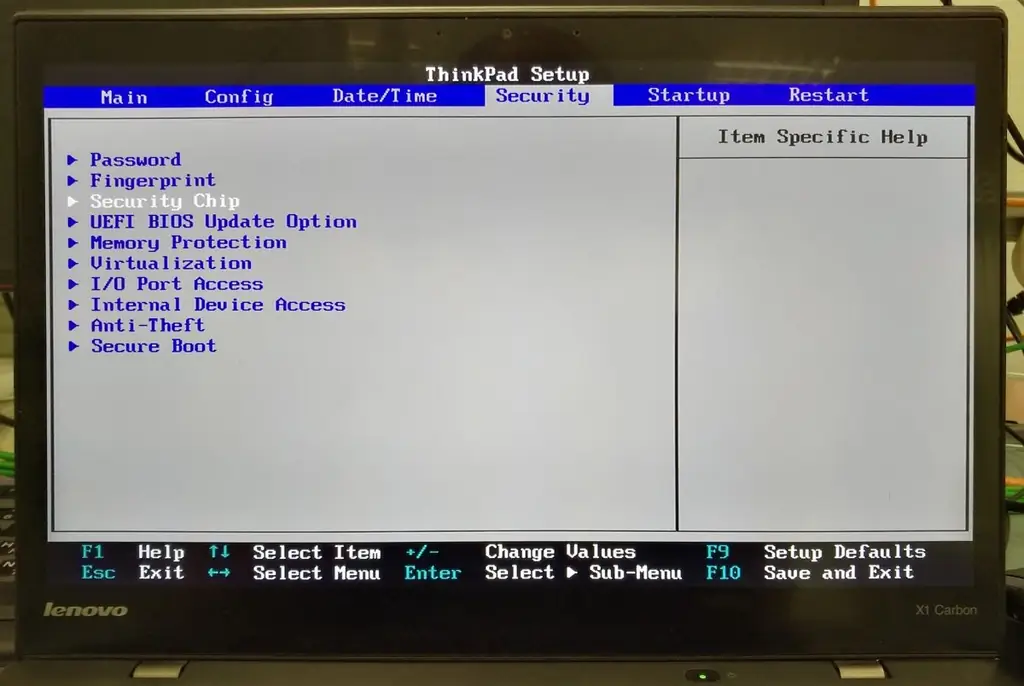

Pertama, cip perlu diaktifkan di BIOS komputer. Untuk melakukan ini, pergi ke BIOS dan pergi ke bahagian yang berkaitan dengan keselamatan. Walaupun BIOS boleh berbeza dengan ketara dari komputer ke komputer, umumnya bahagian dengan tetapan keselamatan disebut "Keselamatan". Bahagian ini harus mempunyai pilihan yang disebut "Security Chip".

Modul ini boleh dibuat dalam tiga keadaan:

- Kurang Upaya.

- Diaktifkan dan tidak digunakan (Tidak aktif).

- Diaktifkan dan diaktifkan (Aktif).

Dalam kes pertama, ia tidak akan dapat dilihat dalam sistem operasi, pada yang kedua, ia akan kelihatan, tetapi sistem tidak akan menggunakannya, dan pada yang ketiga, cip itu dapat dilihat dan akan digunakan oleh sistem. Tetapkan keadaan menjadi "aktif".

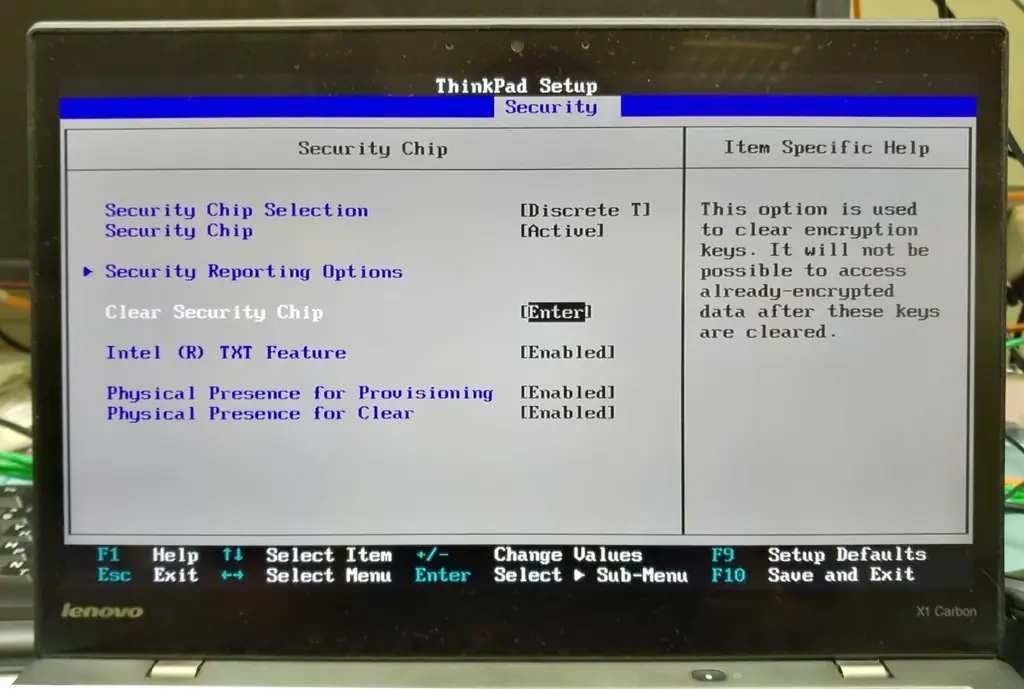

Di sana, dalam tetapan, anda boleh membersihkan kunci lama yang dihasilkan oleh cip. Ini mungkin berguna sekiranya, misalnya, anda ingin menjual komputer anda. Harap maklum bahawa dengan memadamkan kunci, anda tidak akan dapat memulihkan data yang disulitkan dengan kunci ini (kecuali, tentu saja, anda menyulitkan cakera keras anda).

Sekarang simpan perubahan anda dan mulakan semula komputer anda ("Simpan dan Keluar" atau kekunci F10).

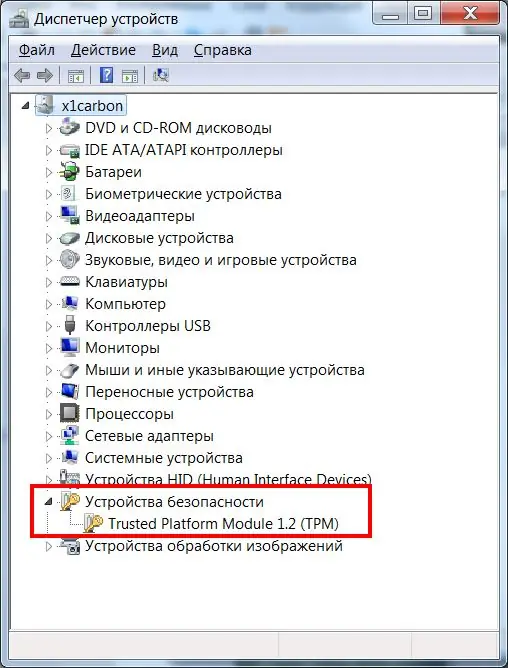

Setelah komputer boot, buka Device Manager dan pastikan Trusted Module muncul dalam senarai peranti.

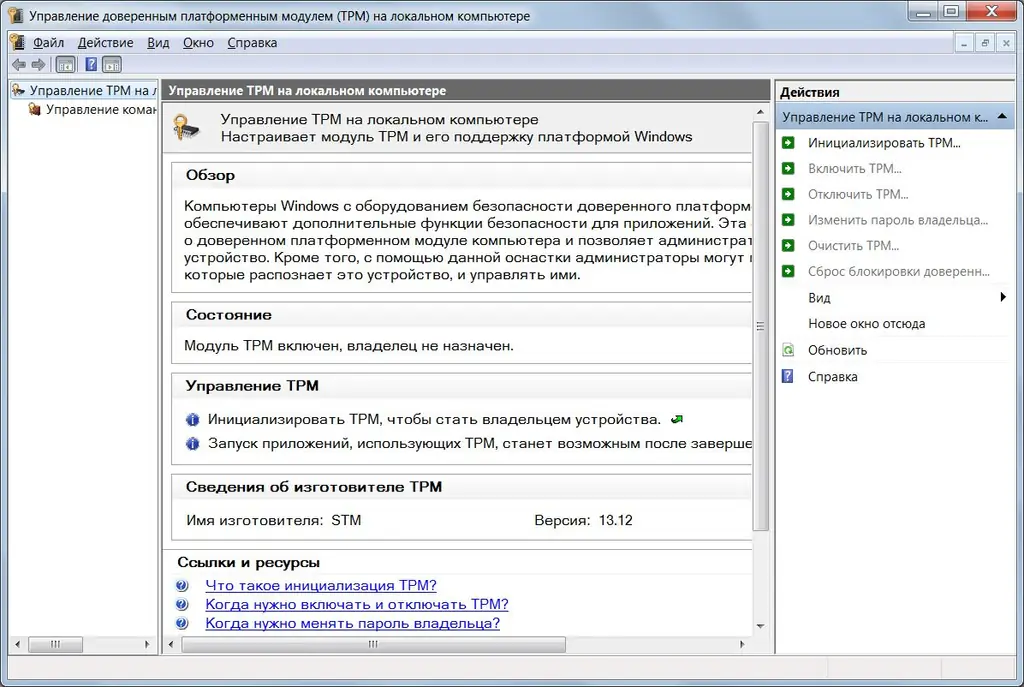

Masih ada inisialisasi cip dalam sistem operasi. Untuk melakukan ini, buka snap-in Pengurusan TPM. Tekan Windows Key + R (tetingkap Run akan terbuka) dan masukkan tpm.msc di medan input. Ini melancarkan Pengurusan Modul Platform Dipercayai (TPM) pada snap-in Komputer Tempatan. Di sini, anda boleh membaca maklumat tambahan - apa itu TPM, apabila anda perlu menghidupkan dan mematikannya, menukar kata laluan, dll.

Di sebelah kanan snap adalah menu tindakan. Klik "…". Sekiranya ciri ini tidak aktif, maka cip anda sudah diinisialisasi.

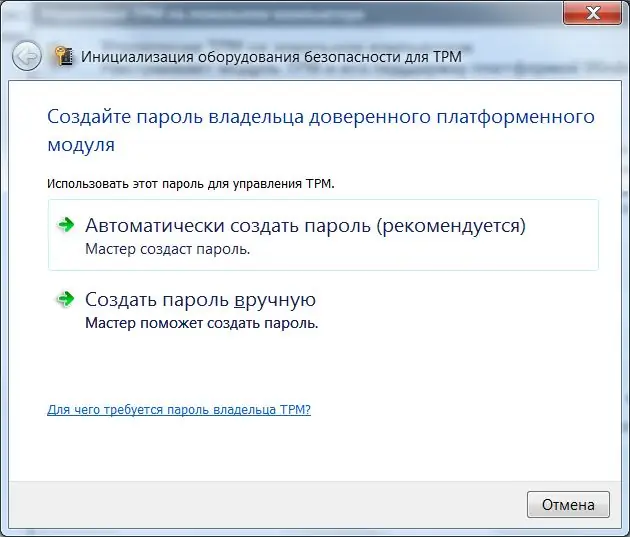

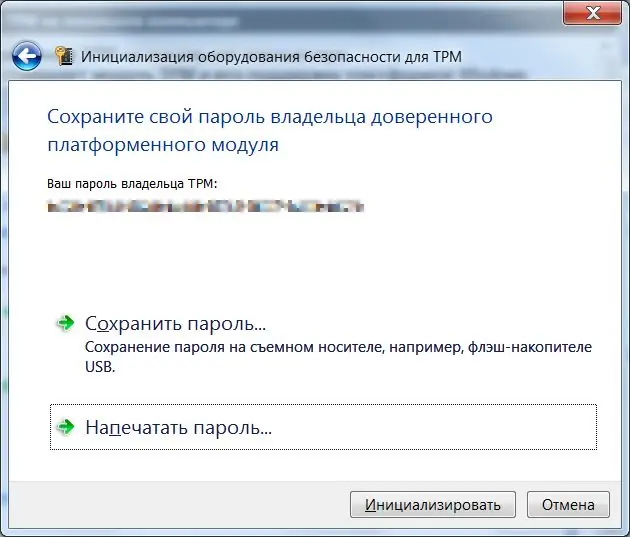

Apabila Wizard Inisialisasi TPM bermula, ini meminta anda membuat kata laluan. Pilih pilihan "Automatik". Program inisialisasi TPM akan menghasilkan kata laluan. Simpan ke fail atau cetak.

Sekarang klik butang "Inisialisasi" dan tunggu sebentar. Setelah selesai, program ini akan memberitahu anda mengenai permulaan modul yang berjaya. Setelah inisialisasi selesai, semua tindakan selanjutnya dengan modul - penutupan, pembersihan, pemulihan data sekiranya berlaku kegagalan - hanya akan dapat dilakukan dengan kata laluan yang baru anda terima.

Sebenarnya, di sinilah kemampuan pengurusan TPM berakhir. Semua operasi selanjutnya yang memerlukan keupayaan cip akan berlaku secara automatik - telus ke sistem operasi dan tidak dapat dilihat oleh anda. Semua ini mesti dilaksanakan dalam perisian. Sistem operasi yang lebih baru, seperti Windows 8 dan Windows 10, menggunakan keupayaan TPM lebih luas daripada sistem operasi yang lebih lama.